Hướng dẫn sử dụng OWASP ZAP để scan lỗi bảo mật của website

1. OWASP ZAP là gì?

- OWASP ZAP (Zed Attack Proxy) là một công cụ mã nguồn mở được phát triển bởi Dự án OWASP (Dự án bảo mật ứng dụng web mở) với mục tiêu trợ giúp các nhà phát triển và chuyên gia bảo mật tìm kiếm các lỗ bảo mật trong ứng dụng web. Đây là một công cụ quét bảo mật hoàn toàn miễn phí và dễ sử dụng, ngay cả với những người mới bắt đầu

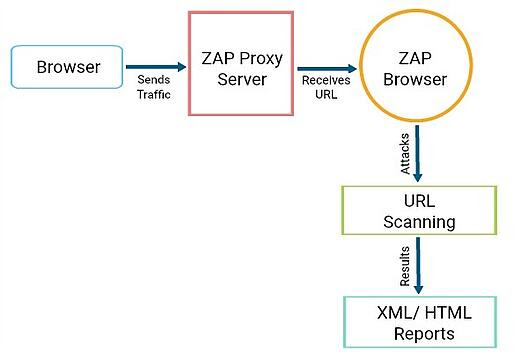

- OWASP ZAP được thiết kế để trở thành proxy giữa người dùng và ứng dụng web, từ đó cho phép phân tích các gói HTTP/HTTPS và phát hiện các điểm yếu trong hệ thống. ZAP có khả năng quét tự động hoặc thủ công, cung cấp thông tin chi tiết về các lổ hổng như SQL, Cross-Site Scripting (XSS) và nhiều vấn đề khác

Trong bài viết này Long Vân sẽ hướng dẫn quý Khách cài đặt và sử dụng OWSAP ZAP

2. Nguyên lý hoạt động

- Proxy trung gian: OWASP ZAP hoạt động giữa trình duyệt và website, ghi lại tất cả yêu cầu (request) và phản hồi (response)

- Passive scan: Phân tích yêu cầu/phản hồi để tìm lỗ hổng như cookie không an toàn, HTTPS cấu hình sai

- Actice scan: Gửi các payload thử nghiệm (ví dụ: SQL Injection, XSS) để tìm lỗi bảo mật

- Spidering: Tự động tìm kiếm tất cả các liên kết và endpoint của website

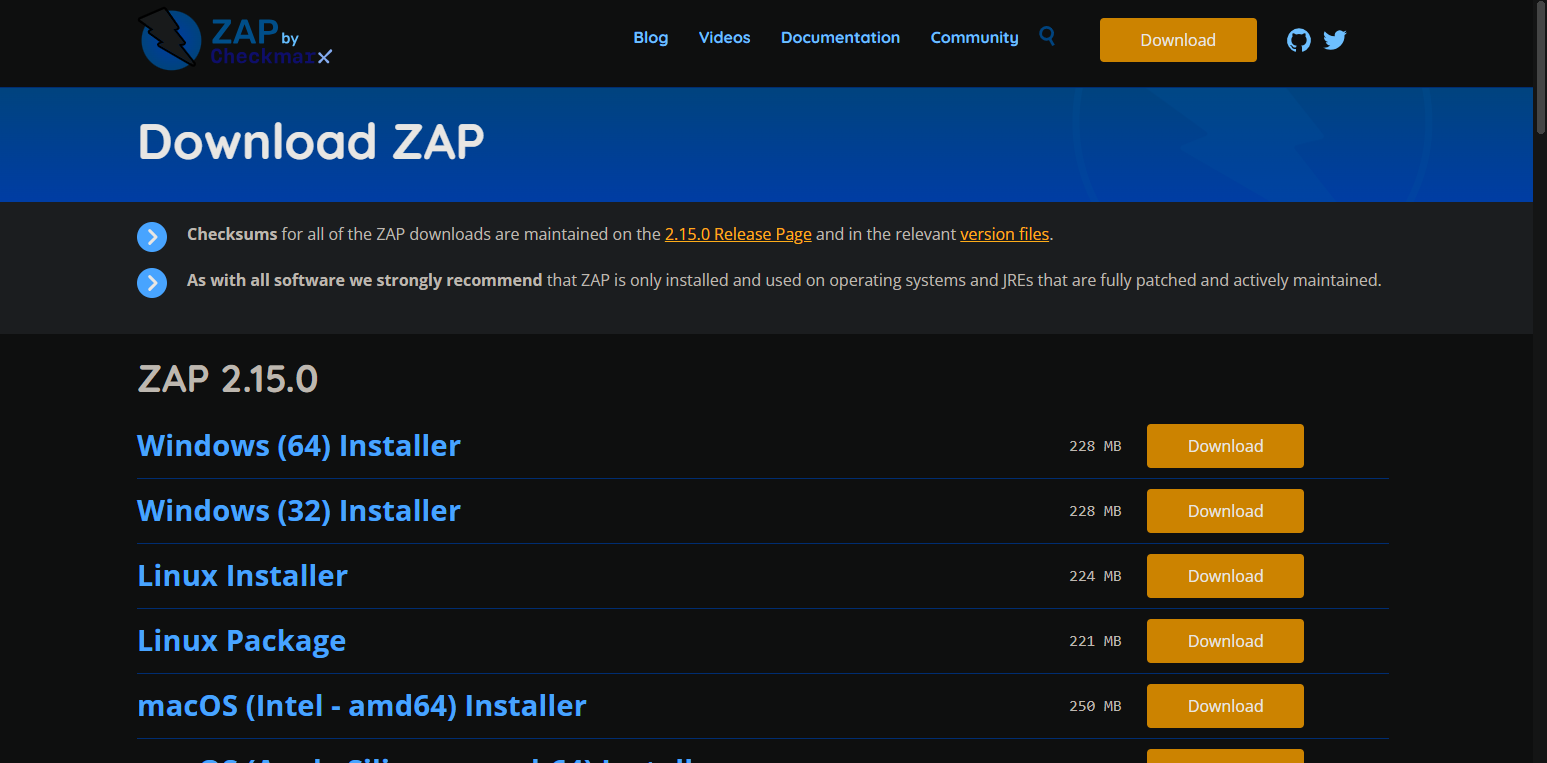

3. Hướng dẫn cài đặt OWASP ZAP

- Bước 1: Truy cập trang chủ OWASP ZAP, chọn phiên bản phù hợp với hệ điều hành và tải xuống

- Bước 2: Cài đặt thêm Java Runtime Environment 11

- Bước 3: Sau khi tải xuống và cài đặt Java 11, chạy trình cài đặt ZAP

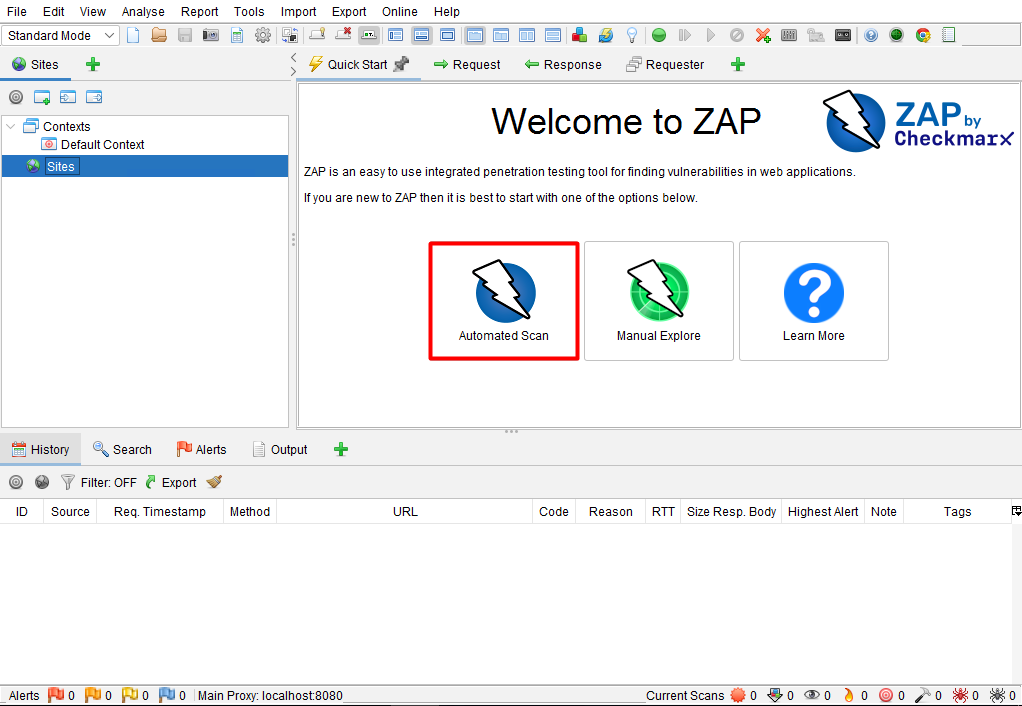

4. Sử dụng ZAP để scan lỗi bảo mật của website

- Bước 1: Chạy OWASP ZAP mới được cài đặt, chọn “Automated scan” để tạo ZAP Spider

- Bước 2: Nhập domain cần thu thập dữ liệu, chọn “Attack” để tiến hành scan

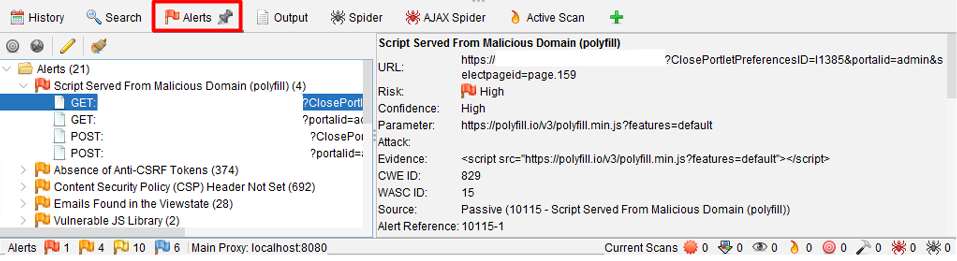

- Bước 3: Sau khi hoàn tất, chọn tab “Alerts” để xem tất cả lỗ hổng tiềm ẩn

- Bước 4: Tạo file “Report” báo cáo chi tiết các lỗ hổng tìm thấy

5. Các tuỳ chọn sử dụng khác của OWSAP ZAP

5.1 Passsive scan

- Cấu hình Proxy:

- OWASP ZAP mặc định sử dụng cổng

8080 - Truy cập trình duyệt, vào phần cài đặt proxy, và cấu hình:

- Proxy IP:

127.0.0.1 - Proxy Port:

8080

- Proxy IP:

- OWASP ZAP mặc định sử dụng cổng

- Bắt đầu kiểm tra:

- Truy cập trang web cần kiểm tra từ trình duyệt đã cấu hình proxy

- OWASP ZAP tự động phân tích và cảnh báo về các lỗ hổng, như Missing Security Headers, XSS, CSRF,…

5.2 Spider

Thu thập thông tin về tất cả các URL, endpoint, và liên kết trong ứng dụng

- Chọn domain hoặc URL trong tab Sites

- Nhấp chuột phải →

Attack→Spider - Theo dõi tiến trình trong tab Spider

- Xem danh sách URL thu thập được trong tab Sites

5.3 Active Scan

Thực hiện kiểm tra bảo mật tự động và tìm các lỗ hổng nghiêm trọng (SQL Injection, XSS, Command Injection…)

- Chọn một domain hoặc URL cần kiểm tra

- Nhấp chuột phải →

Attack→Active Scan - Theo dõi tiến trình trong tab Active Scan

- Kết quả sẽ được hiển thị trong tab Alerts

5.4 Fuzzer

Kiểm tra bằng cách gửi dữ liệu ngẫu nhiên hoặc tùy chỉnh vào các đầu vào của ứng dụng

- Chọn một yêu cầu HTTP từ tab History

- Nhấp chuột phải →

Attack→Fuzz - Chọn tham số cần fuzz (URL, body, headers…)

- Tải payload từ danh sách có sẵn hoặc tùy chỉnh

- Theo dõi kết quả trong tab Fuzzer

Như vậy Long Vân đã hướng dẫn Quý khách cách cài đặt và sử dụng OWSAP ZAP. Chúc quý Khách thành công.